vendredi 8 février 2013

Raspberry : installer un proxy

Par Mattt, vendredi 8 février 2013 à 14:38 :: Informatique

Il nous faut donc un proxy web, l'un des plus simple à configurer (5 min chrono) c'est SQUID. On va donc l'installer :

root@raspberrypi:/# apt-get install squidune fois installé on va éditer son fichier de conf :

root@raspberrypi:/# nano /etc/squid/squid.confOn va chercher la chaine "http_port" (avec CTRL+W) et rajouter (juste avant # TAG: https_port) :

http_port 192.168.1.10:12345(dans mon cas, 192.168.1.10 est l'ip du raspberry et 12345 le port que j'ai choisi)

Puis on cherche la chaine "acl CONNECT method CONNECT" et on rajoute les IP que l'on souhaite autoriser :

acl moi src 192.168.1.30/255.255.255.255 acl pote1 src 192.168.1.31/255.255.255.255 acl pote2 src 192.168.1.32/255.255.255.255Puis on cherche la chaine "http_access allow localhost" et on rajoute les 3 noms que l'on vient de définir :

http_access allow moi http_access allow pote1 http_access allow pote2On redémarre SQUID :

root@raspberrypi:/# /etc/init.d/squid restart

[ ok ] Restarting Squid HTTP proxy: squid.

Dans notre configuration, on a ouvert le port 12345 pour le proxy, et tout autorisé. On a limité l'accès à 3 IP locales, et interdit tout le reste. Voir la page officielle de SQUID pour autoriser une plage d'ip complete par exemple. Ce n'était pas mon but ici.

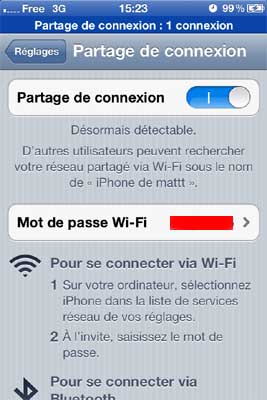

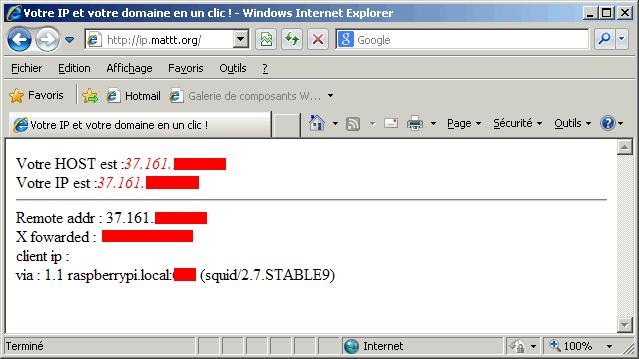

Maintenant on fait un test pour voir que ca se passe bien (après avoir réglé le proxy dans les paramètre du navigateur). J'affiche une page qui regarde le "x-fowarded" (masqué sur ma capture) et le "via" qui nous montre bien qu'on a une IP externe freemobile, et notre IP locale, via le proxy raspberry.local sur le port 12345 (masqué sur la capture)

Bien evidement, ce tuto ne parle pas de sécurité du proxy, car laisser un raspberry connecté en root aller sur l'interweb, c'est pas glop !

Revenir au début du Tuto

8 commentaires

:: aucun trackback :: 14123 vues

Tags : iphone, pi, proxy, rasbperry, raspberry pi, trafic, web, wifi